Un Blog personal. "Me gusta estar informado, entender lo que pasa y lo que se viene". "Scientia potentia est".-

lunes, 16 de octubre de 2023

Crisis en Medio Oriente: Engaños en las redes sociales y medios

domingo, 15 de octubre de 2023

Crisis en Medio Oriente: Las ciberoperaciones para confundir a las sociedades

|

| Visto en Information Warfare Offensive |

jueves, 12 de octubre de 2023

La ciberguerra recrudece en Medio Oriente

|

| Visto en Bit Life Media |

jueves, 15 de junio de 2023

Lo que leemos en el web

|

| Visto en Internet |

lunes, 7 de noviembre de 2022

Un aliado de Vladimir Putin admitió haber interferido en las pasadas elecciones estadounidenses

El aliado de Putin admite que Rusia interfirió en las elecciones estadounidenses y dice que está trabajando 'quirúrgicamente' para interrumpir las elecciones intermedias

- Yevgeny Prigozhin, un aliado de Vladimir Putin de Rusia, admitió haber interferido en las pasadas elecciones estadounidenses.

- “Hemos interferido, estamos interfiriendo y seguiremos interfiriendo”, dijo en las redes sociales.

- Rusia ha negado durante mucho tiempo las acusaciones de Estados Unidos de que se entromete en sus elecciones.

|

|

| Yevgeny Prigozhin. Foto: Mikhail Svetlov/Getty Images. Vista en Insider |

sábado, 24 de septiembre de 2022

Argentina - Chile - ¿Hay hipótesis de conflicto?

La filtración de archivos militares de Chile revela inquietud y un prolijo seguimiento de la actividad de Defensa de la Argentina

lunes, 19 de septiembre de 2022

Manipulación mediante el uso de tecnologías sociales

|

| Visto en Internet. Autor desconocido |

sábado, 17 de septiembre de 2022

La ignorancia facilita la manipulación

Ciertamente muy pocos son conscientes de hasta dónde puede llegar el poder de la manipulación sobre los usuarios utilizando unos algoritmos, aprovechándose de su ignorancia.

"La ignorancia de muchos le da poder a unos pocos". (Anónimo)

Son muy pocos los que conocen y/o recuerdan quien fue Maquiavelo, lo cierto es que hace mucho que Maquiavelo quedó sólo como un lejano antecedente ampliamente superado a lo que se viene haciendo en materia de manipulación, tanto que si él lo viera hoy, se asustaría mucho más de lo que se asombraría.

|

| Visto en "El arte de la mentira política" / Religión Digital |

La injerencia de las redes sociales en la política ha dejado de ser una sospecha para convertirse en una realidad en los últimos años. Está sobradamente demostrado el enorme poder que tienen las redes sociales, no solo en el ámbito de las relaciones personales, del acceso al ocio o del entretenimiento, sino también en la configuración de los asuntos o temáticas que enmarcan la esfera pública.

Se han puesto al descubierto ejemplos de cómo la propaganda y la manipulación política a través de las redes sociales, no solo son posibles, sino que es más fácil y con peores consecuencias de lo que han sido nunca.

Es un hecho que las redes sociales y lo que en ellas sucede se ha convertido en el ágora pública de nuestro tiempo.

martes, 5 de enero de 2021

Información poco seria

|

| Infodemia. Visto en steemit |

-

Verdad vs verosimilitud. 03/01/2021.

domingo, 3 de enero de 2021

Verdad vs verosimilitud

|

| Visto en "El arte de la mentira política" / Religión Digital |

viernes, 24 de julio de 2020

Crackers del GRU alcanzan objetivos de EE.UU.

jueves, 21 de mayo de 2020

La otra pandemia, los ciberataques a los sistemas médicos y teletrabajadores

|

| Visto en Una al día / Hispasec. |

Los investigadores de seguridad advierten que el paso de millones de personas al teletrabajo ha desatado una cantidad sin precedente de ataques que buscan engañar a la gente para que entregue sus contraseñas:

"Nunca habíamos visto algo parecido", dijo Sherrod DeGrippo, jefa de investigación de amenazas para la firma de seguridad Proofpoint.

"Estamos viendo campañas con volúmenes de hasta cientos de miles de mensajes que se están aprovechando del coronavirus".

La pandemia ha creado la tormenta perfecta para los ciberataques, con millones de personas trabajando en circunstancias poco conocidas y menos seguras, que a la vez están ansiosas por información sobre el virus y las nuevas políticas organizacionales que están siendo implementadas.

Esto abre una nueva vía para actores maliciosos que usan correos electrónicos fraudulentos (phishing) u otras estrategias para obtener acceso a información sensible. nicos

"Cuando alguien está trabajando desde casa tiene un perfil de amenaza similar a si lo hace desde un aeropuerto o un Starbucks, simplemente no tienes la misma protección que podrías tener en el lugar de trabajo", dijo DeGrippo. (AFP).

Tom Pendergast, de la firma de seguridad y privacidad MediaPRO, dijo que muchos de los millones de personas que se adaptan al nuevo escenario están poco preparadas para el teletrabajo.

"Una cosa es que la gente esté trabajando remotamente con equipo que no ha sido configurado apropiadamente", dijo Pendergast. "Es diferente para la gente que no ha tenido esa experiencia" anteriormente. (AFP).

El potencial que ocurran ciberataques que produzcan graves daños y pérdidas de información valiosa ha multiplicado las advertencias a reforzar la vigilancia.

Hay que recordar siempre la fortaleza de la seguridad depende del eslabón más débil, y en ciberseguridad el eslabón más débil es el factor humano.-

- Los pecados de Zoom y el Zoombombing. 22/05/2020.

jueves, 30 de abril de 2020

En EEUU aún resuena el russiagate, ¿se viene otro escándalo electoral?

Entre ellos el documental sigue al hacker finlandés y experto en ciberseguridad Harri Hursti mientras viaja por todo el mundo y por Estados Unidos para mostrar cómo los sistemas electorales se muestran peligrosamente desprotegidos.

miércoles, 11 de marzo de 2020

Sobre el "nuevo" control social

|

| Imagen: Captura de pantalla de vídeo de 'Person of Interest', una serie de televisión de la CBS. "La máquina" |

- La creciente desinformación orquestada por los políticos amenaza las democracias. 06/11/2019.-

- Ciberguerra - LikeWar, La "armamentización" de los medios sociales. 23/11/2018.-

- Internet y las vulnerabilidades de las sociedades democráticas. 28/08/2018.-

- En camino a la vigilancia total. 30/10/2015.-

- Los ojos que todo lo ven, vía Internet. 09/06/2015.-

- El nuevo control social. Por Ricardo Lorenzetti. Publicado por Clarín | Opinión. 11/03/2020.-

jueves, 21 de noviembre de 2019

Redes sociales, ámbitos tóxicos

|

| Visto en Internet |

Es importante destacar que aquí vamos a tratar lo que pasa principalmente en las redes sociales y apps de mensajería, en cuanto a las noticias falsas. En algún momento hablaremos de otro medio de comunicación que llega a todas las clases sociales, la radio. Recuerde que en éste País la gran mayoría no lee, prefiere escuchar, memoriza más los cuentitos y el relato.

En el ultimo decenio las acciones atribuidas a la ciberguerra han proliferado groseramente. Naciones, corporaciones, entidades políticas, mafias, grupos terroristas, cibercriminales y otros vienen utilizando de manera creciente "herramientas" para combatir a sus enemigos, influir en acontecimientos mundiales, regionales y locales para posicionarse y accionar según sus objetivos.

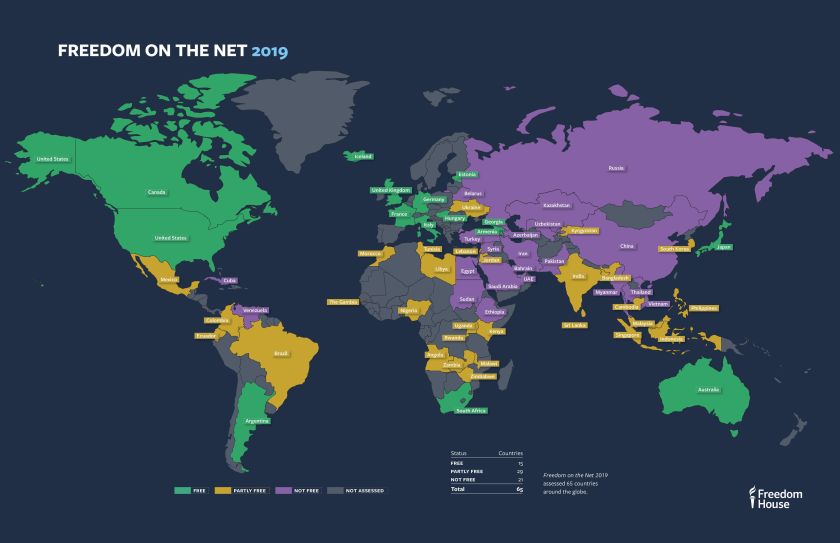

De esa ignorancia y mala intención se aprovechan los técnicos detrás de las campañas políticas. De hecho, "los gobiernos alrededor del mundo recurren cada vez más a las redes sociales para manipular elecciones y monitorear a sus ciudadanos, en una tendencia preocupante para la democracia", según un informe publicado por la organización Freedom House.

El informe de la ONG alerta que se ven "las redes sociales una plataforma extremadamente útil y económica para las operaciones de influencia maligna por parte de actores extranjeros y nacionales por igual". Y que "los gobiernos más represivos están adquiriendo herramientas de vigilancia de redes sociales que emplean inteligencia artificial para identificar amenazas percibidas y silenciar expresiones indeseables".

Hay que comprender que las tecnologías de la información son herramientas que se usan tanto para el bien como para el mal. La sofisticación de las nuevas herramientas de segmentación en la red es un punto clave al que habrá que prestar atención en futuros procesos electorales y de control de los ciudadanos.

El big data es una revolución que permite formas de pensar el vínculo con los datos, manejar el alto volumen de información que circula a la velocidad a la que esa información circula, permitiendo desarrollar estrategias de segmentación de audiencias y tratar de llamar la atención de una forma interesante o convocante.

miércoles, 6 de noviembre de 2019

Publicado por Perfil. Fuente: The Crisis of Social Media por Adrian Shahbaz y Allie Funk, publicado por Freedom House.

|

| Mapa de libertad en la red, visto en Freedom House |

- Las redes sociales una plataforma extremadamente útil y económica para las operaciones de influencia maligna por parte de actores extranjeros y nacionales por igual.

- Las autoridades de China, Irán, Arabia Saudita y una creciente lista de otros países han ampliado sus esfuerzos para manipular el entorno en línea e influir en los resultados políticos extranjeros durante el año pasado.

- Los gobiernos más represivos están adquiriendo herramientas de vigilancia de redes sociales que emplean inteligencia artificial para identificar amenazas percibidas y silenciar expresiones indeseables.

- Además de facilitar la difusión de propaganda y desinformación durante los períodos electorales, las plataformas de redes sociales han permitido la recopilación y el análisis de grandes cantidades de datos sobre poblaciones enteras.

- La vigilancia masiva sofisticada que alguna vez fue posible solo para las principales agencias de inteligencia del mundo ahora es asequible para una gama mucho más amplia de estados.

- En las democracias, este monitoreo masivo se está extendiendo a través de las agencias gubernamentales y se está utilizando para nuevos propósitos sin las garantías adecuadas. El resultado es un fuerte aumento global en el abuso de las libertades civiles y la reducción del espacio en línea para el activismo cívico.

- Si bien potencias autoritarias como China y Rusia desempeñan un papel enorme en atenuar las perspectivas de que la tecnología brinde mayores derechos humanos, las principales plataformas de redes sociales del mundo tienen su sede en los Estados Unidos, y su explotación por parte de las fuerzas antidemocráticas es en gran parte un producto de Descuido americano.

- Las tecnologías emergentes, como la biometría avanzada, la inteligencia artificial y las redes móviles de quinta generación brindarán nuevas oportunidades para el desarrollo humano, pero sin duda también presentarán una nueva gama de desafíos de derechos humanos.

Dos párrafos del informe original:

"Lo que una vez fue una tecnología liberadora se ha convertido en un conducto para la vigilancia y la manipulación electoral"

"Si bien las redes sociales a veces han servido como un campo de juego nivelado para la discusión civil, ahora se inclinan peligrosamente hacia el iliberalismo".

El iliberalismo puede imponerse más fácilmente debilitando a la prensa, al poder legislativo, al poder judicial y asegurando el apoyo de cualquier fuerza a través de diversos medios, incluyendo la corrupción. ¿Que países les viene a la mente al leer ésto?.

Post relacionados:

- Dust in the Wind. 25/06/2019.

- Elecciones en Argentina - WhatsApp será la principal plataforma para la campaña sucia. 31/05/2019.

- Vendrán las olas de mentiras. 27/02/2019.

- Ciberguerra - LikeWar, La "armamentización" de los medios sociales. 23/11/2018.

- EE.UU. - Sobre la intromisión rusa en las elecciones 2016 #russiagate. 04/10/2018.

- Internet y las vulnerabilidades de las sociedades democráticas. 28/08/2018.

martes, 5 de noviembre de 2019

|

| Visto en Project Syndicate |

martes, 25 de junio de 2019

Dust in the Wind

La hiperconectividad, el mal uso de las redes sociales y los medios de información están siendo usados para que las mayorías no conozcan la verdad.

|

| Visto en Internet |

Se agrupan los perfiles por grupos, usando temas, intereses y preferencias de los usuarios, y se desarrollan micro-campañas diseñadas y dirigidas para convencer a cada grupo. De alguna manera cada individuo de cada grupo va a replicar la información sembrada, entre sus contactos y amistades. Como un virus, todos serán el vector de contagio.

Un ejemplo de microtargeting fue campaña llevada a cabo por Cambridge Analytica con el uso de 50.000 perfiles de Facebook supuso el uso micro-campañas diseñadas y dirigidas para convencer a cada grupo de perfiles para que votaran a Donal Trump, conociendo cual es el argumento necesario para manipularlos y convencerlos. En el caso de aquellos perfiles que parecían imposibles de convencer, entonces llevaron a cabo micro-campañas para disuadirles de votar a su rival, Hillary Clinton.

"En los próximos años o bien la tecnología destruirá la democracia y el orden social tal como los conocemos, o la política impondrá su autoridad sobre el mundo digital. Se vuelve cada vez más claro que la tecnología está ganando esta batalla" - Jamie Bartlett.

jueves, 13 de junio de 2019

Extraditarán a Julian Assange a Estados Unidos

- Finalmente detienen al fundador de WikiLeaks. 11/04/2019.

miércoles, 12 de junio de 2019

Las ciberamenazas a la seguridad interna

Q: "A veces necesitamos que alguien dispare".

"He escuchado lo irrelevante que se ha vuelto mi departamento, ¿para que necesitamos agentes? ¿los dobles ceros? ¡que pintoresco!. Supongo que veo un mundo diferente que ustedes. Y la verdad es que lo veo, me espanta. Me espanta porque nuestros enemigos ya no son conocidos. No existen en un mapa. No son naciones. Son individuos".

"Miren a su alrededor. ¿a quién le temen?. ¿Pueden ver una cara, un uniforme, una bandera? Nuestro mundo no es más transparente. En más opaco. Está en las sombras. Ahí es donde debemos luchar. Antes de declararnos irrelevantes, pregúntense qué tan seguros se sienten".... tensa pausa y continúa...

"Sólo quiero decir una cosa más. Mi difunto esposo amaba la poesía, Y algo de eso me quedó, a pesar de mis mejores intenciones. Hoy me acuerdo de ésto, creo que es de Tennyson: `No somos ahora esa fuerza que antaño movía la tierra y el cielo. Lo que somos, somos. Un temperamento igual de corazones heroicos. Debilitados por el tiempo y el destino pero con una voluntad fuerte. De esforzarse de buscar de encontrar y de no rendirse".-

Es un panorama complejo donde muchos admiten que estamos en medio de una ciberguerra y advierten que se pondrá peor. Es un error sentirse indemne en éste tema, no espere a descubrir que su seguridad era sólo una ilusión.

- Ciberguerra: El conflicto armado que se desarrolla a través del ciberespacio. Defensa.com 09/06/2019.

- Un escenario de ciberguerra nos puede afectar seriamente. 04/04/2019.

- La proliferación del espionaje privatizado. 26/03/2019.

- Alto riesgo de ciberataques en Argentina. 14/03/2019.

- La ciberseguridad es un tema de importancia para todos. 30/12/2018.

- La ficción a veces es real. 20/02/2018.

- Argentina - Proteger los datos del Estado, debe ser una prioridad. 01/03/2017.

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/FONLUTHKZVD2VCFD4HIAX3IA4E.jpg)